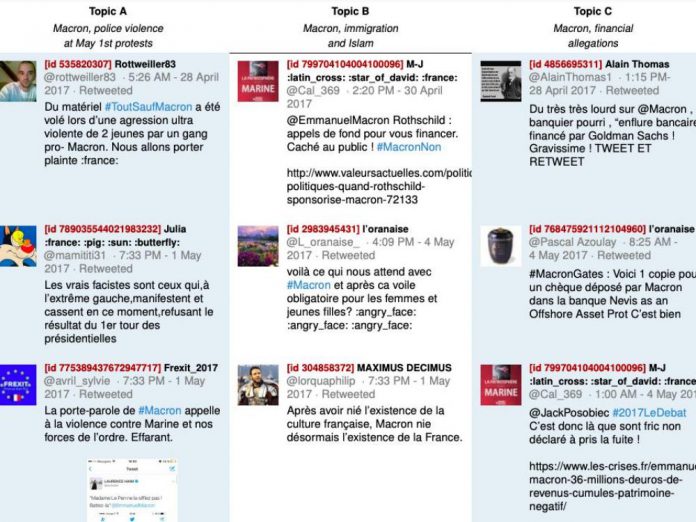

Des chercheurs du MIT (Cambridge, États-Unis) ont mis au point un cadre technique permettant d’identifier sur Twitter les comptes jouant un rôle influent en matière de désinformation. Ils ont étudié le cas de la campagne présidentielle française de 2017.

Plongée dans la nébuleuse de la désinformation sur Twitter

Pour aller plus loin

Comment déposer un nom de domaine ?

Quand déposer un nom de domaine, où déposer ce nom et enfin combien coûte le dépôt d’un nom de...

Comment fonctionne le streaming ?

Les services de streaming audiovisuels se sont multipliés ces dernières années. Le principe est le suivant : un abonnement,...

Comment lutter contre la désinformation et les fake news sur Internet ?

CONSOMAG met l’accent sur la désinformation au travers d’un terme de plus en plus usité « Les fake news...

Attention aux nouvelles techniques de fraudes lors des paiements en ligne

Depuis la mise en place des dispositifs « d’authentification forte » pour sécuriser les paiements en ligne, le risque...

Comment télécharger des vidéos de Threads et Instagram facilement ?

Dans l’univers des réseaux sociaux, Threads et Instagram se distinguent comme des plateformes incontournables pour découvrir des contenus variés,...

Comment protéger nos données sur les réseaux sociaux ?

Facebook, Google... les géants du web disposent d'un grand nombre d'informations nous concernant. Julia Livage nous donne des conseils...

Comment fonctionne le contrôle parental sur Internet ?

Face à leur usage précoce d’Internet, cette émission a pour but d’expliquer aux parents comment protéger leurs enfants. Le...

Injures sur les réseaux sociaux : comment réagir ?

L’espace numérique est devenu le prolongement naturel de nos interactions sociales, un forum permanent où les idées s’entrechoquent parfois...

Les réseaux sociaux : source de malinformation chez les jeunes

La jeune génération face aux réseaux sociaux… Selon un dernier sondage Ifop, un jeune sur trois pense que les...

Comment fonctionne les brocantes en ligne ?

Le secteur de l'e-brocante dépoussière la vente des vieux objets en ligne. Plus besoin d’arpenter les brocantes et autres...

Articles dans la même catégorie

Montre connectée : comment bien l’utiliser pour perdre du poids ?

Grâce à leurs nombreuses fonctionnalités, les montres connectées nous accompagnent dans notre démarche de perte de poids et nous aident à rester motivé. À condition de connaître les options...

5G : faut-il avoir peur ?

Selon l’Agence nationale de sécurité sanitaire, la 5G ne présenterait, dans l’état actuel des connaissances, pas de risques supplémentaires pour la santé.

Mais de nombreuses personnes restent méfiantes vis-à-vis de...

Une révolution pour demain : l’intelligence artificielle, alliée de la santé

L’IA – l’intelligence artificielle - vise à aider l’homme à résoudre, grâce à des codes et des algorithmes, des problèmes qu’il avait l’habitude de traiter lui-même. Le tout en...

Au service de l'expérience client, l'intelligence artificielle apprend à dialoguer

L'utilisation des technologies d'IA conversationnelle est de plus en plus rapide. L'IA conversationnelle joue un rôle dans l'amélioration de l'expérience des clients et des employés.

La technologie des filaments pour imprimantes 3D

Le mot "filament" est utilisé pour décrire le matériau utilisé dans l'impression 3D. Une imprimante 3D fonctionne en utilisant un filament pour construire des couches successives de plastique, de...

La technologie blockchain : point sur son potentiel

La technologie blockchain est une technologie émergente qui est en train de changer la façon dont nous envisageons la sécurité et la transparence dans différents domaines, tels que les...

L’empathie au cœur de la conception des applications

Si on nous demandait quelles entreprises ou produits nous admirons, ou à quelles applications ou expériences numériques nous nous identifions, nous penserions très probablement à des expériences qui nous...

Avec cette tenue, les soldats israéliens seront presque invisibles

Une entreprise israélienne spécialisée dans les équipements militaires a développé un nouveau matériau innovant qui permet une dissimulation optimale.

Spams : comment faire face ?

Les spams polluent nos téléphones et boîtes mail. Voici comment lutter contre ces intrus.

Ces enfants géolocalisés par leurs parents

Il est 17 h, Nathan âgé de douze ans sort du collège. Son père Christophe peut suivre ses mouvements avec une application. Elle géolocalise Nathan en temps réel. Mais...